進化の背景には、通信回線が広がり大量のデータを送受信できるようになった環境的側面もあるが、「情報システムが社会全体に、より大きな影響を与えるようになり、攻撃対象としての価値が上がってきた」(佐々木教授)ことも要因として挙げられる。

標的型攻撃の一例はこうだ。まず社外で配布された資料やウェブサイト上で公開している情報から、役員や総務部署のメールアドレスを手に入れる。このアドレスに悪意を持った者が不正プログラムを組み込んだファイルを添付してメールを送りつける。

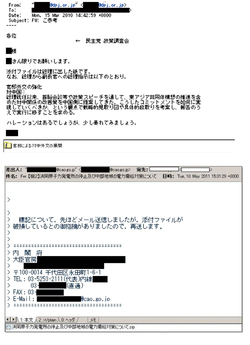

以前流行した「I Love youメール」のような怪しいメールであれば添付ファイルを開くこともないだろうが、送信者は本物のメールであるかのように装う。例えば送信元のメールアドレスに「go.jp」や「dpj.or.jp」を利用して、日本政府や民主党からのメールのように詐称する。表題や本文も東日本大震災や福島原発事故など興味を誘う時事ネタであったり、受信者の組織や業務に関係するテーマであったりする。

情報処理推進機構(IPA)の『情報セキュリティ白書2011』によると、標的型攻撃の送信元メールアドレスの約5割が「go.jp」、約1割が政党や団体、またメールテーマも5割が国際会議や法令改正、役員人事異動などのイベント、3割が国際情勢や製品事故などニュース・注意喚起、2割が政府部局内などの報告書だ。

実際に送信された標的型サイバー攻撃メール。上は民主党から、下は内閣府から送信されたように装っている。

実際に送信された標的型サイバー攻撃メール。上は民主党から、下は内閣府から送信されたように装っている。拡大画像表示

右の写真は実際に送信された標的型サイバー攻撃メールだ。あくまで推測だが、悪意を持った送信者は、民主党の政策調査会関係者や浜岡原発停止に関連する情報を必要とする人が、思わず開いてしまうような内容のメール本文を作成のうえ、不正プログラムが組み込まれたファイルを添付して送信したと思われる。

添付の文書が「総理に出した紙」や「浜岡原子力発電所停止及び中部地域電力需給対策について」とあれば関係者は開かずにはいられないだろう。その裏側で自分のパソコンが不正プログラムに感染したことなど気づかない。

このプログラムは、外部から感染したパソコンに不正に侵入することを容易にし、やがて管理者権限が奪われて、内部情報が外部に送信される。また不正プログラムが遠隔操作を可能にするものであれば、オフにしていたはずのカメラやマイクを知らないうちにオンにし、盗撮や盗聴することも可能だ。

実際に09年にはダライ・ラマの亡命政府事務所のパソコンが感染し、事務所内の会話が外部に漏れるという盗聴事件が起きた。ここまでくると従来のウイルスメールとは全く違うことが理解できるだろう。武器を購入し、お金をかけて多数のテロリストを養成しなくても、サイバー攻撃で標的に甚大な被害を与えることができる。冒頭の「アルカイダは古い」の意味はここにある。

サイバー攻撃を仕掛ける者を一般的に「ハッカー」と呼ぶことが多いが、情報セキュリティ会社ラック(東京都千代田区)の西本逸郎最高技術責任者は次の5つに分類する。(1)システムの脆弱性を見つけ内部に侵入することで高い技術力を見せつけるパイオニア、(2)脆弱性をつく攻撃が誰でもできるようにするツールの開発者、(3)インターネットを通じて特定の主張を実現しようとするネット市民運動家、(4)金銭目的で個人情報や産業情報を窃取する犯罪組織、(5)各国のサイバー戦部隊など職業人ハッカー。