だがもはや、この2段階認証すら万全ではない。2段階認証を狙った攻撃も確認されているからだ。

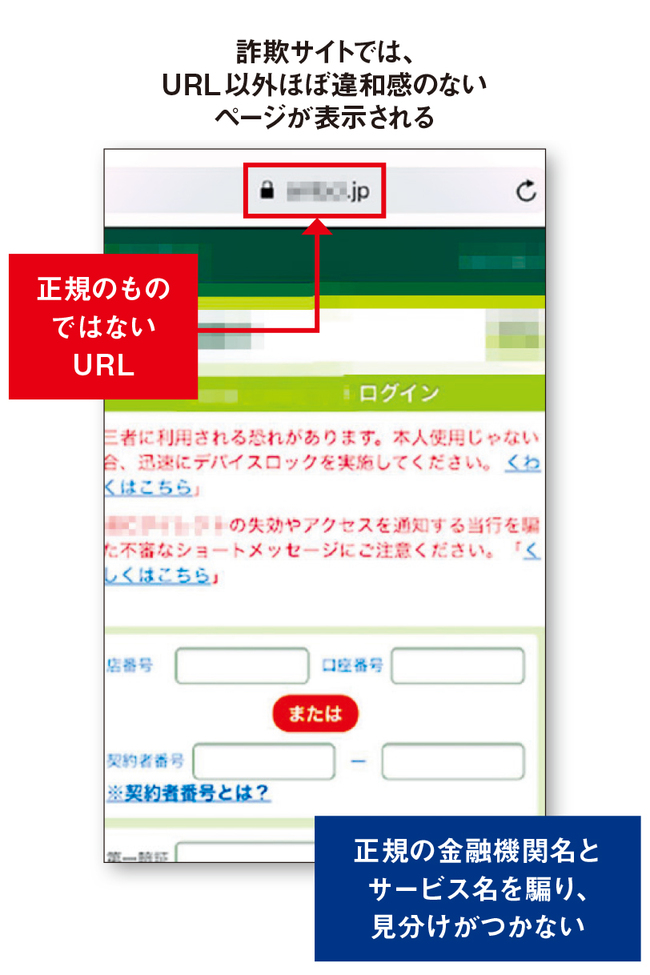

手口はこうだ。攻撃者は銀行などを装って、「お客様の口座が不正利用されている可能性がある」という類の偽のSMSをスマホに送り、ユーザーを本物そっくりの偽サイトに誘導して個人情報を入力させる。ユーザーは本物の銀行サイトにIDやパスワードを入力しているようにしか思わない。

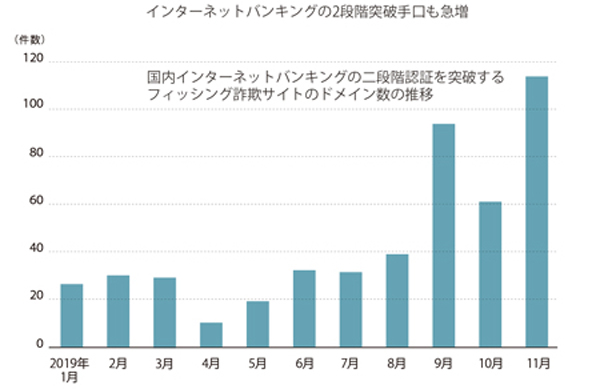

ユーザーが偽のサイトに打ち込んだIDやパスワードを、攻撃者が正規のサイトに入力する。すると、正規のサイトからユーザーにセキュリティーコードが届く。そこで攻撃者は再度ユーザーに偽のSMSを送り、そのコードの入力画面を表示させ、コードを打ち込ませる。こうして攻撃者が、ユーザーのデータをすべて詐取できる仕組みになっているのである。これでは、何段階の認証を用意しようが、いたちごっことなってしまう。サイバーセキュリティー関係者の間では、この手の犯罪行為が今後急増すると見られている。トレンドマイクロによると、この2段階認証突破を狙う詐欺サイトのドメイン数はここ最近急増しているという(下図)。

企業も対策に追われている。ある金融機関の担当者は、「SMSを用いた不正送金は、銀行のシステム自体が破られているわけではないので対応が難しい。注意喚起しかできない状況だが、ネットバンキング拡大に水を差されているのは事実」と、利便性を阻害される現状に頭を抱える。三井住友銀行では一連の事象を受け、19年10月から、一部の顧客に対し、ネットバンキングでの1回の振り込み上限額を引き下げ、上限額を変更する場合は別途パスワードを用いて手続きする方法に変更した。

ダークウェブに出回る

日本人を狙った詐欺文面

欧米の情報機関員だったあるハッカーによると、犯罪者らが巣くう地下の「ダーク(闇)ウェブ」では、「日本の銀行や保険会社を名乗ったスミッシング(詐欺SMSをスマホに送ること)で利用されている文面が出回っている」と指摘する。

彼が示した、ダークウェブで出回っている実際のSMSの画像には、「日本のすべての主要銀行から24カ月の無利子融資」と書かれ、その後にリンクが付けられている。「このリンクをクリックすると実在する日系銀行の本物そっくりのフィッシングサイトなどに飛ぶ。そこでデータが抜き取られる仕組みだ。しかもこのメッセージはダークウェブで出回っては消える、というのを繰り返しており、その度にリンク先の銀行が変わっている」と語る。

こうした情報を購入しているのは国内外に拠点を置く外国人犯罪者が多く、彼らはこうした情報を購入して最終的には預金を盗み出すことに成功しているという。つまり、日本を狙っているのは、実は日本人の詐欺グループだけでなく、発信元が外国である場合も少なくないということだ。特に、フィッシングメールにおかしな日本語が混じっているケースでは外国人が絡んでいると考えていい。