欧州宇宙政策研究所(ESPI)の分析によれば、攻撃は2回に分けて行われた。一つはウクライナ政府、軍、情報機関で使用されているインターネットモデムに処理できないほどの大量のデータを送りつけ、モデムが正常なオンライン状態を維持することを不可能にした。もう一つは仮想プライベートネットワーク(VPN)機器の設定ミスを悪用し、通信衛星「KA-SAT」の管理ネットワークの奥深くに侵入し、ユーザーのモデムにワイパー「AcidRain」をダウンロード・起動した。

通信セクターは破壊的サイバー攻撃の主要な標的の一つだった。22年2月から3月にかけて、ウクライナの大手インターネットサービスプロバイダ(ISP)事業者のトリオラン(Triolan)社や通信大手ウクルテレコム(Ukrtelecom)社が大規模なサイバー攻撃を受けて通信障害が発生した。

減速したロシアのサイバー攻撃

現在でもロシアによるウクライナへの妨害的・破壊的サイバー攻撃は続いているが、その「質」は異なる。

ウクライナSSSCIPのゾラ副局長は22年10月末、Blackberry Security Summit 2022に登壇し、22年3月末から4月初旬は「多くの非常に洗練されたサイバー攻撃」を受けたが、10月時点でロシアのサイバー活動に「特定の戦略」は見いだせず、むしろ「場当たり的な振る舞い」だという。つまり、攻撃はとにかく脆弱性を探し続け、それを悪用し、永続化した上で、それをどう使うのかを決める。ロシア側に戦略が欠如しているため、ウクライナ側も脆弱性を修正し続け、インシデントに対処するという基本的なものだという。これは、ウクライナの準備・アプローチが成功した結果でもある。

ある欧州在住のサイバーセキュリティ研究者は、ロシアのワイパーの投入は、戦争が「ドンバスの戦い」に移行後、すなわちロシア軍がキーウ正面から撤退・転戦した3~4月以降、極端に少なくなったとみる。

前述のレコーデッド・フューチャーも、ロシアが投入したワイパーは全体として、時間経過とともに「簡素化」が進んだという。初期のものが最も巧妙に準備され、時間が経つにつれ、投入されたであろうリソースは減少していった。

まとめると、ロシアは特に全面侵攻以前から侵攻直後、数カ月は妨害的・破壊的サイバー攻撃を展開したが、その後は勢いを失った。では、なぜ、当初の期間も十分な効果をあげなかったのか。

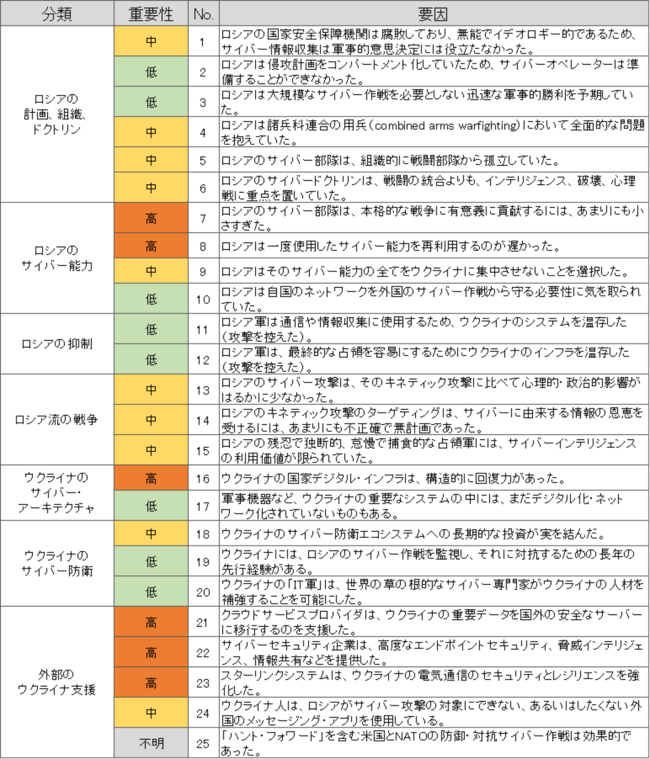

カーネギー国際平和基金のジョン・ベイトマン(Jon Bateman)は、ロシアのサイバー攻撃が低調な要因として下表の25の仮説を整理する。

(出所)Jon Bateman, “Russia’s Wartime Cyber Operations in Ukraine: Military Impacts, Influences, and Implications,” Cyber Conflict in the Russia-Ukraine War paper series, Carnegie Endowment for International Peace, December 16, 2022を翻訳・作成。 写真を拡大

分析は、ロシア関係の要因に主観的な形容詞や副詞が多いように見受けられ、各要因の記述レベル・粒度も異なるといった疑問はあるものの、恐らく現時点で最も包括的な要因整理だろう。

ベイトマンが注目するのは、米欧政府や民間企業等のウクライナ支援である。この仮説が正しければ、ウクライナは外部と協力し、全面侵攻前から侵攻以降数カ月のロシアからの洗練されたサイバー攻撃を守り切ったということだ。